TOR(The Onion Router)は、オンラインで匿名通信を可能にする無料でオープンソースのソフトウェアです。TORブラウザは、TORネットワークを使用するように事前に設定されたFirefoxの改良版で、誰でも簡単にインターネットを匿名で閲覧できるようになっています。ユーザーのIPアドレスを隠蔽し、インターネット活動の追跡を防ぐように設計されています。

TORは、匿名性を実現するためにオニオンルーティングと呼ばれる技術を使用しています。以下にそのプロセスを説明します:

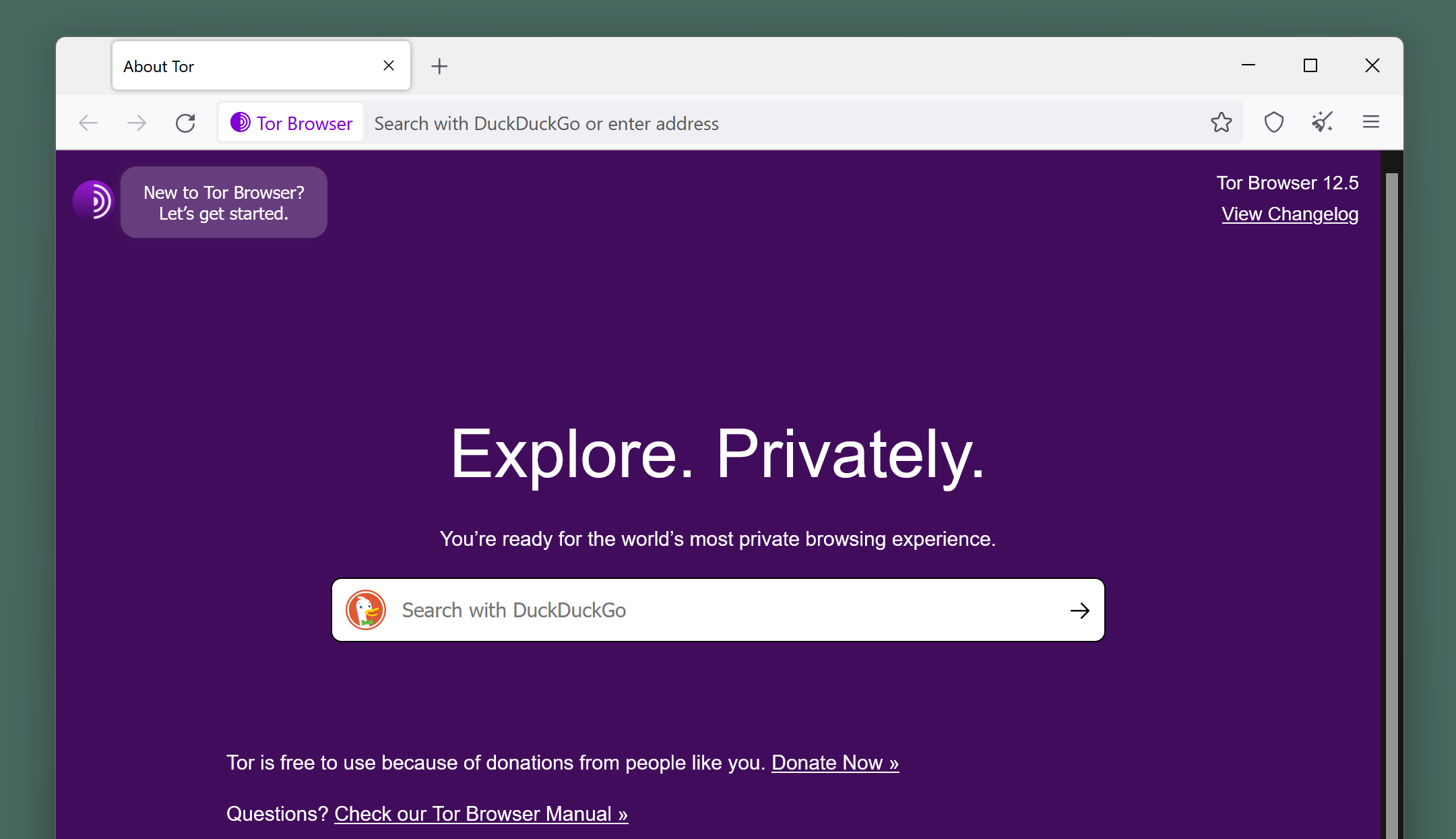

TORブラウザの使用は比較的簡単です:

堅牢な設計にもかかわらず、TORは万能ではありません。TORユーザーの匿名性が喪失する可能性があるいくつかの方法があります:

TORブラウザは、オンラインで匿名性を維持するための強力なツールですが、万能ではありません。ユーザーはその限界を理解し、身元を保護するための予防措置を講じる必要があります。HTTPSを使用し、スクリプトを無効化し、個人情報の共有を避け、ソフトウェアを最新の状態に保つことで、TORユーザーは匿名性喪失のリスクを大幅に減らすことができます。